Tout commence par un mail banal. Une facture. Une demande de validation. Rien d’alarmant. En apparence.

Derrière cette apparente normalité se cache l’une des attaques les plus efficaces de l’histoire numérique moderne. Et les PME en sont la cible favorite.

Un lundi matin ordinaire

8 h 42. Café fumant, boîte mail ouverte, notifications à la chaîne. Sophie, dirigeante d’une PME de 25 salariés, balaie son écran d’un œil distrait.

Parmi les messages, un mail attire son attention :

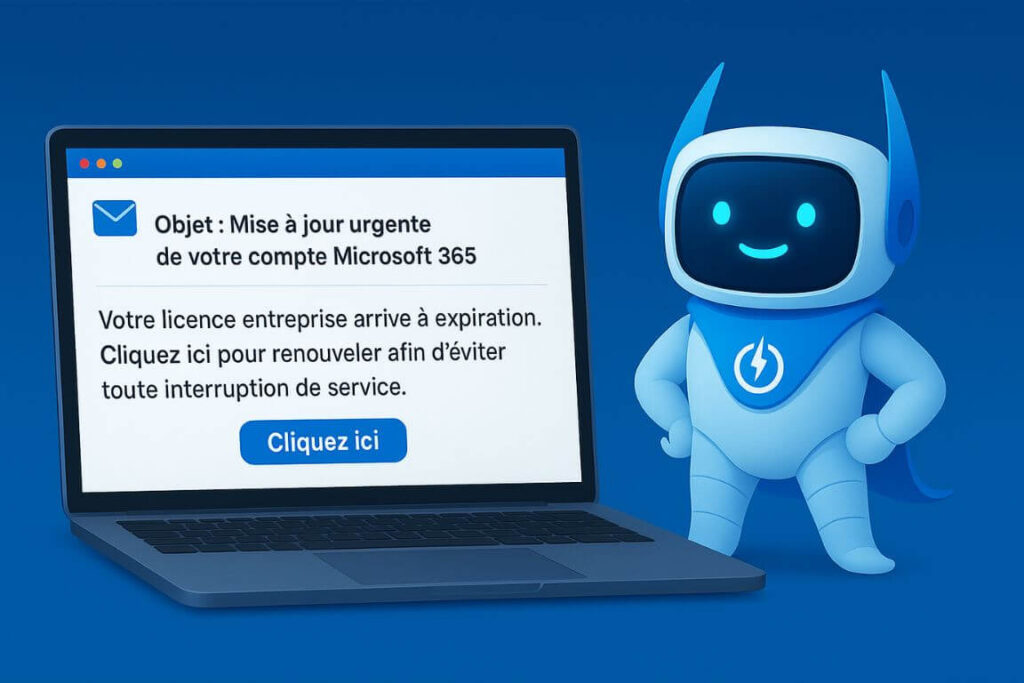

Objet : Mise à jour urgente de votre compte Microsoft 365

“Votre licence entreprise arrive à expiration. Cliquez ici pour renouveler afin d’éviter toute interruption de service.”

Un message bien rédigé, logo parfait, ton professionnel, adresse d’expéditeur rassurante. Sophie clique. Rien ne se passe.

Du moins, rien qu’elle ne remarque. Le vrai scénario, lui, vient de commencer.

Ce qu’elle ne voit pas, l’attaquant le voit très bien

Le lien du mail l’a redirigée vers une copie exacte du portail Microsoft.

Elle y saisit ses identifiants, persuadée de renouveler sa licence. En réalité, elle vient de remettre ses clés à un inconnu.

En quelques secondes, ses accès sont copiés, et l’attaquant prend le contrôle de sa messagerie professionnelle.

Le pirate n’agit pas immédiatement. Il observe. Il lit les échanges internes, repère les clients, les fournisseurs, les factures en attente.

Deux jours plus tard, un email part depuis son adresse, vers un client fidèle : “Nouvelle procédure de paiement – merci de valider le virement sur ce compte.”

Le ton, la signature, le style… tout est authentique. Parce qu’il est, techniquement, authentique.

Le client vire 18 000 €. L’argent disparaît en quelques minutes. Et la confiance, elle, mettra des années à revenir.

Le phishing, ou l’art de manipuler la confiance

Ce scénario n’a rien d’exceptionnel. En France, plus d’une PME sur deux a déjà été visée par une tentative de phishing.

C’est la porte d’entrée la plus rentable pour les cybercriminels, et la plus sous-estimée par les dirigeants.

Le phishing — ou hameçonnage — consiste à se faire passer pour un tiers de confiance pour pousser la victime à agir contre ses propres intérêts.

La méthode ne repose pas sur la technologie, mais sur la psychologie. Le piège n’est pas dans le code, il est dans le cerveau.

Les trois leviers du phishing

- L’urgence : un message qui impose une action rapide (“votre compte sera suspendu dans 24h”).

- L’autorité : un ton hiérarchique ou institutionnel (“demande de la direction”, “message de votre banque”).

- La routine : un contexte familier qui neutralise la méfiance (une facture, un client régulier, un fournisseur connu).

Pourquoi les PME sont les plus vulnérables

Les grandes entreprises ont des équipes de sécurité, des protocoles et des filtres puissants.

Les PME, elles, misent sur la confiance, la réactivité, la proximité — exactement les points que les attaquants exploitent.

- Ressources IT limitées : pas d’équipe dédiée, parfois un seul technicien ou un prestataire externe.

- Manque de formation : peu de sensibilisation aux signaux faibles du phishing.

- Sentiment d’immunité : “nous sommes trop petits pour intéresser les hackers”. C’est faux.

- Systèmes datés : mises à jour retardées, antivirus gratuits, filtres de messagerie insuffisants.

Les conséquences réelles d’un simple clic

Une attaque de phishing ne se résume jamais à un email. C’est une porte ouverte sur toute l’entreprise :

- Vol de données : identifiants, fichiers clients, contrats, devis.

- Fraudes financières : virements détournés, fausses factures.

- Atteinte à la réputation : perte de confiance, impact commercial durable.

- Coûts indirects : audits, remédiation, perte d’activité, communication de crise.

Un incident de phishing peut désorganiser une PME pendant plusieurs mois ; certaines ne s’en relèvent pas, faute de moyens techniques ou financiers.

Comment reconnaître un message piégé

Les mails de phishing d’aujourd’hui sont redoutables. Fini les fautes grossières et les logos flous.

Les pirates utilisent l’IA pour générer des messages crédibles et personnalisés. Pourtant, quelques indices trahissent encore la supercherie.

Checklist anti-phishing

- Adresse expéditeur : légèrement différente du domaine officiel (ex. [email protected]).

- Ton du message : trop pressant, trop familier ou au contraire excessivement formel.

- Demandes anormales : code de sécurité, RIB, paiement urgent, mots de passe.

- Liens masqués : passez la souris dessus pour voir la véritable URL.

- Pièces jointes suspectes : .html, .js, .exe, ou fichiers compressés.

Comment Poweriti conseille de se protéger

1. Sensibiliser sans culpabiliser

La formation reste la meilleure défense. Mais inutile de transformer vos collaborateurs en experts en cybersécurité.

L’enjeu, c’est de créer des réflexes : prendre deux secondes avant de cliquer, vérifier une adresse, oser poser une question.

Les campagnes de simulation de phishing, bien menées, permettent d’ancrer ces réflexes sans stigmatiser.

2. Mettre en place des barrières techniques

- Activer un filtrage mail professionnel qui analyse les liens et pièces jointes.

- Déployer l’authentification multifacteur (MFA) sur tous les comptes sensibles.

- Tenir les systèmes à jour et restreindre les accès administrateurs.

- Automatiser les sauvegardes externalisées et tester leur restauration.

3. Structurer les procédures financières

Un simple protocole interne peut stopper une fraude :

- Toute demande de virement doit être validée par deux personnes.

- Les changements de RIB doivent être confirmés par téléphone au contact connu.

- Aucune transaction ne doit être faite depuis un simple mail.

Que faire après une attaque

Si le mal est fait, chaque minute compte. Voici le plan d’action d’urgence que Poweriti recommande à ses clients :

- Isoler la machine concernée du réseau (Wi-Fi, VPN, partages).

- Changer immédiatement tous les mots de passe compromis.

- Prévenir la banque et bloquer les transactions suspectes.

- Conserver les preuves : emails, journaux, captures, logs.

- Signaler sur Cybermalveillance.gouv.fr et déposer plainte.

- Informer clients et partenaires en toute transparence.

➡️ Si votre messagerie a déjà été compromise, découvrez notre guide complet :

Que faire en cas de phishing ou de compte email piraté.

Ce que cette histoire enseigne

Le phishing n’est pas une fatalité. C’est une mécanique prévisible, qui s’appuie sur la confiance, la vitesse et la distraction.

Les entreprises qui s’en protègent le mieux ne sont pas les plus technologiques : ce sont celles qui ont compris que la cybersécurité est avant tout une affaire de culture interne.

Le réflexe de doute n’est pas un signe de méfiance. C’est un réflexe professionnel.

Former, sécuriser, sauvegarder, préparer — quatre gestes simples, mille conséquences évitées.

Pour aller plus loin

Découvrez nos autres articles dédiés au phishing et à la cybersécurité des PME :

- Incident critique : phishing et compte email piraté

- Comment signaler un mail de phishing en toute sécurité

- Comment éviter le phishing (guide pratique)

- Spear phishing vs phishing : quelles différences ?

- Que faire en cas d’attaque de phishing ?

💡 Pour un accompagnement complet et une protection continue contre les attaques par hameçonnage, découvrez notre solution MySerenity.