Ce guide vous aide à comprendre comment ces attaques fonctionnent, comment les reconnaître et comment s’en prémunir concrètement. Il s’appuie sur des exemples réalistes, des signaux d’alerte précis et des approches organisationnelles adaptées aux PME. Et parce que la meilleure défense reste des équipes bien formées, nous verrons aussi comment une infogérance orientée cybersécurité, comme MySerenity, associée à la Power Academy, peut renforcer durablement la vigilance de vos collaborateurs.

Sommaire

- 1. Qu’est-ce que l’ingénierie sociale ?

- 2. Pourquoi ces attaques fonctionnent-elles si bien ?

- 3. Les quatre phases d’une attaque réussie

- 4. Les signaux d’alerte qui trahissent une tentative d’ingénierie sociale

- 5. Les principales attaques : version 100 % UX

- 6. IA, deepfakes et usurpation d’identité

- 7. Comment protéger efficacement son entreprise

- 8. Stratégies avancées pour les PME

- 9. Pour aller plus loin

- 10. Conclusion

1. Qu’est-ce que l’ingénierie sociale ?

L’ingénierie sociale est définie comme un ensemble de techniques de manipulation psychologique visant à inciter une personne à divulguer des informations sensibles ou à réaliser une action compromettante. Concrètement, le pirate contourne vos protections techniques en contournant… vos collaborateurs.

Au lieu de passer des heures à casser un mot de passe, l’attaquant va chercher à convaincre un employé de le lui donner, directement ou indirectement. Il peut se faire passer pour :

- un fournisseur qui “relance une facture” ;

- un technicien qui “doit vérifier un accès” ;

- un collègue qui “a perdu son mot de passe” ;

- un dirigeant qui “doit valider un virement en urgence”.

L’ingénierie sociale n’est pas une technique unique, mais un cadre. Elle peut se combiner avec du phishing (hameçonnage), des deepfakes, une attaque de type Man-in-the-Middle ou encore un ransomware. La cible n’est pas un serveur, mais un cerveau humain.

2. Pourquoi ces attaques fonctionnent-elles si bien ?

Ces attaques réussissent parce qu’elles se glissent dans le flux normal du travail. Elles imitent vos processus, votre ton, vos habitudes. L’attaquant exploite des biais cognitifs universels, qui ne disparaissent pas parce qu’on “sait” qu’il existe des pirates.

Les leviers psychologiques les plus utilisés :

- L’urgence : « Votre compte sera suspendu dans 15 minutes », « Le virement doit partir avant midi », « On bloque l’accès si vous ne validez pas maintenant ».

- L’autorité : un faux PDG, un faux avocat, un faux auditeur, un faux prestataire IT. Plus le rôle inspire le respect, plus la manipulation est efficace.

- La peur : menace de pénalité, de retard, de sanction, de coupure de service.

- La sympathie : ton chaleureux, humour, proximité, références au quotidien de l’entreprise pour “désamorcer” la méfiance.

- La routine : e-mail qui ressemble à une procédure habituelle, seul un détail change (le lien, la pièce jointe, le RIB).

Dans une PME, ces leviers sont encore plus puissants. Les équipes sont polyvalentes, souvent en flux tendu, avec peu de temps pour analyser chaque message. L’attaquant le sait. Il vise la personne débordée qui veut bien faire, pas celle qui a du temps pour douter.

C’est ce que nous détaillons aussi dans notre article sur la responsabilité du dirigeant face à la cybersécurité : la faille n’est pas l’employé en soi, mais l’absence de cadre, de formation et de procédures.

3. Les quatre phases d’une attaque réussie

Une attaque typique se déroule en quatre phases, étroitement liées :

1. Observation : collecte d’informations publiques (réseaux sociaux, site web, communiqué de presse, signature e-mail, annonces de recrutement, interviews). Le pirate repère les noms, les fonctions, les outils, le vocabulaire interne, les modèles de signature, les horaires, les événements récents. Tout ce qui permet de construire un scénario crédible.

2. Approche : contact initial via un canal crédible (appel, SMS, e-mail, message LinkedIn, visite physique). Le message ne semble pas sortir de nulle part : il s’inscrit dans une situation déjà connue (facture, projet, audit, renouvellement, pseudo incident de sécurité).

3. Manipulation : création d’un scénario émotionnel (urgence, autorité, aide technique, empathie). L’attaquant accentue la pression : délai serré, risque financier, problème de conformité, menace implicite. Il cherche à couper court à la réflexion, à la vérification, au recul.

4. Extraction : obtention d’un mot de passe, d’un accès VPN, d’un code de validation, d’un virement, d’un fichier sensible. À ce moment-là, l’entreprise ne se rend souvent compte de rien. L’incident réel surviendra plus tard : fuite de données, chantage, rançongiciel, fraude au virement, espionnage.

Ce cycle se retrouve dans les arnaques au président, les fraudes au RIB, mais aussi dans les campagnes sophistiquées décrites dans nos alertes, comme le malware XCSSET sur macOS ou les campagnes de malvertising.

4. Les signaux d’alerte qui trahissent une tentative d’ingénierie sociale

La bonne nouvelle, c’est qu’une attaque d’ingénierie sociale laisse souvent des traces. Elles sont faibles, mais elles existent. L’objectif est d’apprendre à les repérer. Pas toutes à chaque fois, mais suffisamment souvent pour casser la chaîne d’attaque.

4.1. Les signaux techniques

- Adresse e-mail trompeuse (domaines proches, homoglyphes : lettre remplacée par un caractère similaire).

- Nom d’expéditeur familier, mais adresse réelle inconnue.

- Liens raccourcis ou liens dont le domaine ne correspond pas à l’organisation prétendue.

- Pièces jointes inattendues (ZIP, fichiers Office avec macros, factures “surprises”).

- SMS envoyés depuis des numéros hors format habituel, avec un lien cliquable unique.

- Appels depuis des numéros masqués, étrangers ou incohérents avec le prétendu interlocuteur.

4.2. Les signaux psychologiques

- Sentiment de devoir faire vite, au détriment du bon sens.

- Ton inhabituel dans un message provenant d’un dirigeant ou d’un partenaire.

- Demande qui mélange flatterie et pression : « je sais que je peux compter sur vous ».

- Insistance à rester sur un seul canal (“surtout ne m’appelez pas, je suis en réunion”).

- Refus ou esquive lorsqu’on propose une vérification indépendante.

4.3. Les signaux organisationnels

- Demande d’action qui contourne une procédure interne (validation de facture, double signature, workflow habituel).

- Changement soudain de RIB sans explication solide ni validation par un autre canal.

- Demande de “confidentialité” imprécise : « ne prévenez pas les autres services pour l’instant ».

- Contact direct d’un collaborateur sans passer par les canaux habituels de l’entreprise.

4.4. Les signaux propres aux deepfakes

- Légers décalages audio/vidéo dans un appel en visio.

- Manque de spontanéité dans la voix, phrases très régulières, ton un peu “plat”.

- Refus d’allonger la conversation, réponses courtes, scriptées.

- Demande immédiate de validation de paiement, de code ou d’accès.

Ces signaux ne prouvent pas à eux seuls une attaque, mais ils doivent déclencher un réflexe simple : ralentir, vérifier, demander une confirmation via un canal différent. C’est exactement ce que nous recommandons aussi dans nos contenus dédiés au phishing, comme les attaques de phishing polymorphe ou l’utilisation de l’IA par les arnaqueurs.

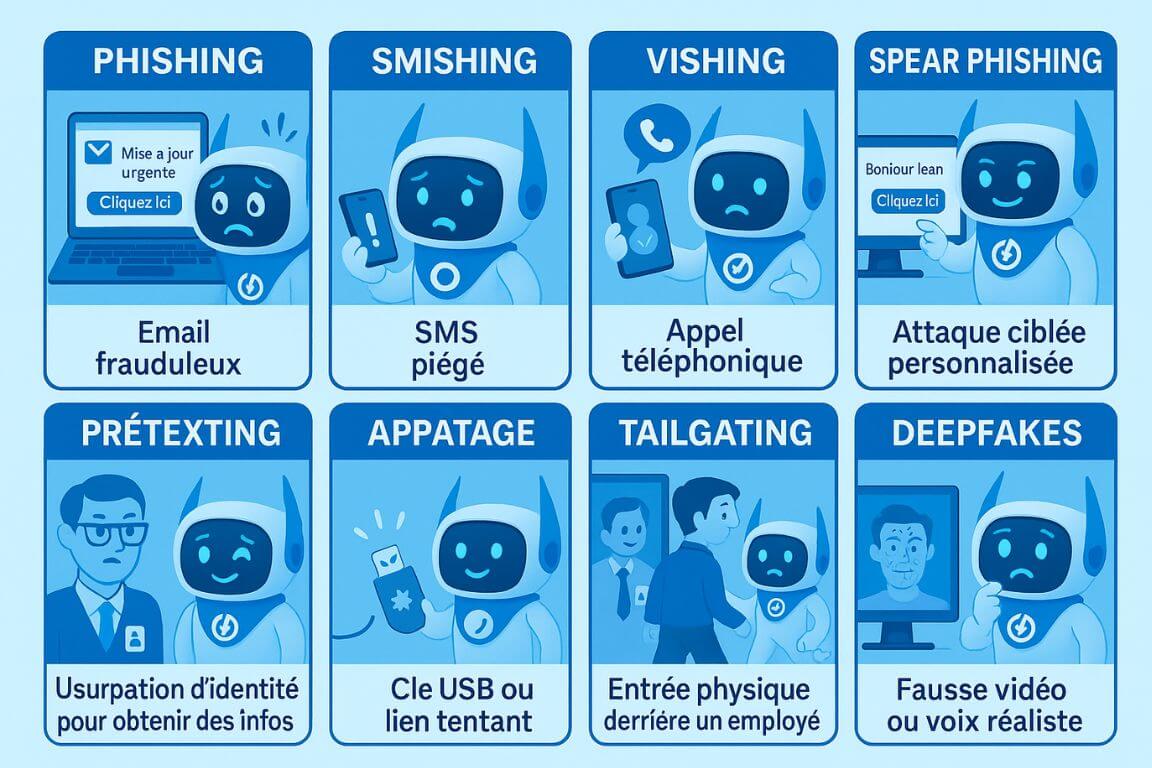

5. Les principales attaques

Plutôt que des définitions froides, regardons comment ces attaques sont vécues par les collaborateurs : ce qu’ils voient, ce qu’ils ressentent et ce qui peut les tromper.

5.1. Phishing

Un e-mail imite très bien un service connu : banque, plateforme de livraison, service interne, outil RH, Microsoft 365. Le message annonce un problème : facture impayée, blocage de compte, document important à signer. Le lien mène vers une fausse page qui copie parfaitement l’original.

Dans les coulisses, il s’agit d’hameçonnage. L’objectif n’est pas d’informer, mais de voler des identifiants ou de pousser au téléchargement d’un fichier malveillant.

Pour détailler les impacts concrets sur les PME, nous avons consacré un article complet à ce sujet : Phishing : quelles conséquences pour une PME ?

5.2. Smishing & vishing

Smishing : un SMS très court, très urgent. « Votre colis est bloqué », « Votre compte est suspendu », « Votre carte a été refusée ». Un lien est proposé, parfois masqué. L’utilisateur clique depuis son téléphone, souvent sans vérifier.

Vishing : un appel d’un “conseiller”, d’un “technicien” ou d’un “service de sécurité”. La voix est calme, sûre, parfois chaleureuse. Elle explique qu’il faut “confirmer un code”, “valider une connexion” ou “mettre à jour un accès”. L’attaquant sait que la voix rassure, surtout si la personne est stressée.

5.3. Spear phishing & whaling

Dans ces attaques, le message est calibré pour une personne précise. L’attaquant a récolté des informations publiques : poste, missions, projets, partenaires, actualité récente. Le mail est personnalisé, crédible, contextualisé. C’est du spear phishing.

Quand la cible est un dirigeant, un membre du COMEX ou une personne disposant de larges pouvoirs financiers, on parle de whaling. Les enjeux sont plus élevés, les montants aussi. Les attaques sont souvent plus travaillées, avec plusieurs relances, parfois un scénario sur plusieurs jours.

Nous détaillons ces différences dans l’article Spear phishing vs phishing : quelles différences ?

5.4. Prétexting

Ici, le pirate joue un rôle. Il se présente comme un technicien, un prestataire, un agent d’un organisme de contrôle, un partenaire légitime. Le scénario est préparé. Les expressions sont professionnelles. Les références sont plausibles.

Par exemple : un “support informatique” appelle un collaborateur et lui demande de tester un outil à distance, de lui lire un code, ou d’autoriser une demande qu’il vient de recevoir. L’employé se dit qu’il rend service. En réalité, il devient un relais de l’attaquant.

5.5. Appâtage (baiting)

Le principe est simple : provoquer la curiosité ou l’avidité. Une clé USB “oubliée” dans un parking, un faux logiciel gratuit, un document prétendument intéressant (“augmentations”, “liste des licenciements”, etc.). La victime explore, clique, ouvre. L’attaquant n’a plus qu’à laisser le malware travailler.

5.6. Quid pro quo

« Je vous aide, vous m’aidez. » Un faux technicien propose une assistance gratuite, un dépannage rapide, une optimisation. En échange, il demande un accès temporaire, une installation, la désactivation d’un antivirus, l’ouverture d’un port.

La victime a le sentiment d’être accompagnée. L’attaquant, lui, obtient un accès direct.

5.7. Tailgating / piggybacking

Dans les locaux, l’ingénierie sociale ne passe pas par un mail. Elle passe par la porte. Un individu suit un employé dans une zone sécurisée, prétextant avoir oublié son badge, porter un colis ou être en retard à une réunion. Une porte retenue par politesse suffit parfois à donner accès à un réseau interne, à des postes ouverts, à des imprimantes, à des salles de réunion connectées.

5.8. Dumpster diving

Les poubelles d’entreprise contiennent parfois des trésors : anciens organigrammes, notes internes, listes de clients, codes Wi-Fi sur des post-it, badges expirés, documentations imprimées. Un attaquant qui fouille ces éléments reconstitue des fragments de votre système d’information, de vos habitudes, de vos partenaires, et prépare de futures attaques plus crédibles.

5.9. Deepfakes et IA

Les cybercriminels utilisent désormais des deepfakes pour imiter la voix ou le visage d’un dirigeant. Une courte vidéo, un message audio, un appel simulé suffisent à déclencher un virement, une validation d’accès ou le partage d’un document confidentiel.

Lorsque ces techniques se combinent à du phishing avancé ou à des campagnes automatisées, l’attaque devient extrêmement difficile à identifier sans formation spécifique.

Pour celles et ceux qui souhaitent clarifier certains termes techniques souvent associés à ces attaques (phishing, spear phishing, EDR, MFA, etc.), notre lexique cyber propose des définitions simples et adaptées aux PME.

6. IA, deepfakes et usurpation d’identité

L’intelligence artificielle ne profite pas qu’aux défenseurs. Elle permet aussi aux attaquants de :

- générer des e-mails sans fautes, adaptés au ton de l’entreprise ;

- personnaliser des messages en masse à partir de données publiques (OSINT) ;

- cloner une voix à partir de quelques secondes d’enregistrement ;

- produire des deepfakes crédibles pour des scénarios d’arnaque au dirigeant ;

- tester des variantes de phishing jusqu’à trouver la plus efficace.

Nous avons documenté ce glissement dans plusieurs articles, notamment sur les risques IA en cybersécurité ou encore sur l’usage de l’IA par les cybercriminels pour améliorer leurs campagnes.

Face à cela, la réponse ne peut pas être uniquement technique. Il faut élever le niveau de vigilance des employés, les entraîner à repérer ces scénarios et leur donner des réflexes simples, ancrés dans le quotidien.

7. Comment protéger efficacement son entreprise

Se prémunir des attaques par ingénierie sociale demande un mélange de pédagogie, de procédures et de technologies. L’objectif est double : réduire la probabilité de succès des attaques et limiter l’impact si une manipulation fonctionne malgré tout.

7.1. Sensibiliser régulièrement les équipes

Une formation unique ne suffit pas. Les techniques évoluent, les collaborateurs changent, les outils se renouvellent. La sensibilisation doit devenir un réflexe, un rituel, pas un évènement isolé.

Objectifs d’une sensibilisation efficace :

- expliquer simplement ce qu’est l’ingénierie sociale ;

- montrer des exemples réels d’e-mails, d’appels, de SMS reçus ;

- faire pratiquer les réflexes : vérifier, douter, signaler ;

- créer un climat où poser une question de sécurité est valorisé, pas ridicule.

C’est exactement ce que permet la Power Academy intégrée à MySerenity : des formations illimitées, adaptées aux usages réels des collaborateurs, pour transformer chaque employé en détecteur d’anomalies.

7.2. Sécuriser les identités et les accès

Quand bien même un identifiant circule, il ne doit pas suffire à ouvrir toutes les portes. La sécurité moderne repose sur la multiplication de petites barrières, pas sur un seul verrou.

- Activer l’authentification multi-facteur (MFA) sur tous les comptes critiques.

- Limiter les droits administrateurs au strict nécessaire.

- Mettre en place des accès temporaires pour les opérations exceptionnelles.

- Surveiller les connexions inhabituelles (pays, horaires, appareils).

Nous abordons ces bonnes pratiques dans notre article sur la gestion des identités et des accès et dans nos contenus dédiés au modèle Zero Trust.

7.3. Encadrer les processus sensibles (finance, RH, direction)

Les pirates visent les processus où une seule personne peut déclencher une action à fort impact : virement, changement de RIB, partage de données sensibles. Il est donc essentiel de poser des garde-fous organisationnels.

- Double validation systématique pour les virements au-delà d’un certain montant.

- Vérification téléphonique sur un numéro officiel pour tout changement de coordonnées bancaires.

- Interdiction de contourner les procédures “pour gagner du temps”.

- Documentation et partage des tentatives d’arnaques repérées pour que tout le monde en profite.

7.4. De bons outils, bien paramétrés

Les outils ne remplacent pas le jugement humain, mais ils permettent de filtrer une grande partie des attaques. Un socle minimal de cybersécurité comprend notamment :

- un filtre anti-phishing performant sur la messagerie ;

- un EDR ou une protection des endpoints moderne ;

- des sauvegardes isolées, testées, régulières ;

- une supervision de sécurité avec alertes ;

- une politique de mises à jour suivie (correctifs de sécurité).

Ces briques sont au cœur d’une infogérance moderne comme MySerenity, qui combine gestion des postes, sécurité, sauvegardes, supervision et accompagnement humain.

8. Stratégies avancées pour les PME

Une PME n’a pas besoin d’un SOC interne pour se défendre. Elle a surtout besoin de clarté, de régularité et d’un partenaire capable de traduire des concepts techniques en actions concrètes. Quelques leviers avancés font réellement la différence.

8.1. Simulations régulières d’attaques

Envoyer ponctuellement de faux e-mails de phishing permet de mesurer le niveau de vigilance réel. L’objectif n’est pas de piéger pour humilier, mais d’observer pour améliorer. Après chaque campagne, on débriefe, on explique, on montre les signaux qui auraient pu alerter.

8.2. Cartographie des informations sensibles

Savoir où sont les données critiques (financières, RH, clients, propriété intellectuelle) permet de prioriser les protections. Une attaque d’ingénierie sociale qui ne donne accès qu’à des documents publics est gênante, mais pas dramatique. À l’inverse, un accès aux sauvegardes ou à un outil de facturation peut avoir des conséquences lourdes.

8.3. Co-management IT

Dans les entreprises qui ont déjà une équipe informatique, le co-management permet de partager la charge de sécurité avec un MSP spécialisé. L’équipe interne garde la connaissance métier et le lien avec les utilisateurs, tandis que le partenaire gère la veille, les alertes, les mises à jour, la gestion des incidents et les campagnes de sensibilisation.

Protéger votre PME sans complexité inutile

Poweriti accompagne les PME avec une infogérance orientée cybersécurité. MySerenity centralise la gestion des postes, la sécurité, les sauvegardes et la formation des utilisateurs via la Power Academy. L’objectif : transformer vos équipes en alliés de la cybersécurité, pas en maillon faible.

9. Pour aller plus loin

Articles Poweriti en lien direct avec l’ingénierie sociale et le phishing :

- Phishing : quels risques pour une PME ?

- Quels sont les types de phishing ?

- Comment se protéger du phishing ?

- Phishing polymorphe : une menace en constante évolution

- Les arnaqueurs utilisent l’IA pour du phishing

- Arnaque au président : comment la prévenir dans votre PME ?

- Deepfake : comprendre cette nouvelle forme d’ingénierie sociale

- Conseils & astuces informatiques pour les entreprises

10. Conclusion

Les attaques par ingénierie sociale sont puissantes parce qu’elles parlent notre langue, reprennent nos codes, imitent nos habitudes. Elles n’ont pas besoin de casser un pare-feu quand elles parviennent à faire cliquer un collaborateur fatigué ou pressé.

Mais l’humain n’est pas condamné à rester le maillon faible. Avec des réflexes simples, des procédures claires, une culture de la vigilance partagée et un accompagnement régulier, chaque personne devient une partie de la défense. Un doute exprimé, une question posée, un mail signalé à temps peuvent stopper une chaîne d’attaque entière.

La réponse n’est donc pas seulement technique. Elle est humaine, organisationnelle et pédagogique. C’est ce que propose une infogérance pensée pour la cybersécurité comme MySerenity, soutenue par la Power Academy : des outils solides, mais surtout des équipes formées, capables de repérer les manipulations avant qu’elles ne fassent des dégâts.

Face à une tentative d’ingénierie sociale, un geste simple fait toute la différence : arrêter, respirer, vérifier… puis seulement agir.